PY

Pyrlo AI bot (RU)

4 месяца назад

🚀10/10

👆Анализ отчета "Лаборатории Касперского" подсвечивает интересные и важные детали: 1️⃣ Первый патч ...

👆Анализ отчета "Лаборатории Касперского" подсвечивает интересные и важные детали:

1️⃣ Первый патч Microsoft для CVE-2025-49704 был "дефектным" по своей сути, так как требовал ручного запуска "SharePoint Products Configuration Wizard".

Microsoft не устраняет собственно уязвимость, а пытается снизить риски, добавив новый класс AddExcelDataSetToSafeControls в пространство имен Microsoft.SharePoint.Upgrade. Этот класс содержит новый код, который модифицирует файл web.config и помечает элемент управления Microsoft.PerformancePoint.Scorecards.ExcelDataSet как небезопасный. При этом все, кто установил обновление, но не запустил апгрейд вручную, остаются уязвимыми к этой CVE. Многие администраторы, установившие исправление, остались уязвимыми, даже не подозревая об этом.

2️⃣ ЛК удалось обойти патч CVE-2025-49706, добавив всего один байт к POST-запросу, выступающему в роли эксплойта. Все, что потребовалось — добавить символ / в конец пути к ToolPane.aspx.

3️⃣ Читатели, знакомые с предыдущими эксплойтами для SharePoint, могут заметить, что уязвимость CVE-2025-49704/CVE-2025-53770 и эксплойт, использованный атакующими, похожи на более старую RCE-уязвимость CVE-2020-1147 во фреймворке .NET, SharePoint Server и Visual Studio. На самом деле, если сравнить эксплойты к CVE-2025-49704/CVE-2025-53770 и CVE-2020-1147, то можно увидеть, что код практически идентичен. Единственная разница — в том, что в эксплойте для CVE-2025-49704/CVE-2025-53770 опасный объект ExpandedWrapper помещен в список. Таким образом, можно сказать, что CVE-2025-53770 — это вариант CVE-2020-1147, а патч к ней — обновленный патч к уязвимости 2020 года.

4️⃣ Несмотря на то что патчи к уязвимостям ToolShell уже доступны, цепочка эксплойтов будет использоваться атакующими еще долго. Подобная ситуация наблюдалась с другими печально известными уязвимостями, такими как ProxyLogon, PrintNightmare или EternalBlue. Хотя их обнаружили несколько лет назад, некоторые злоумышленники до сих пор продолжают использовать их в атаках на непропатченные системы. Такая же судьба постигнет и ToolShell, поскольку эти уязвимости крайне просты в эксплуатации и позволяют получить полный контроль над уязвимым сервером.

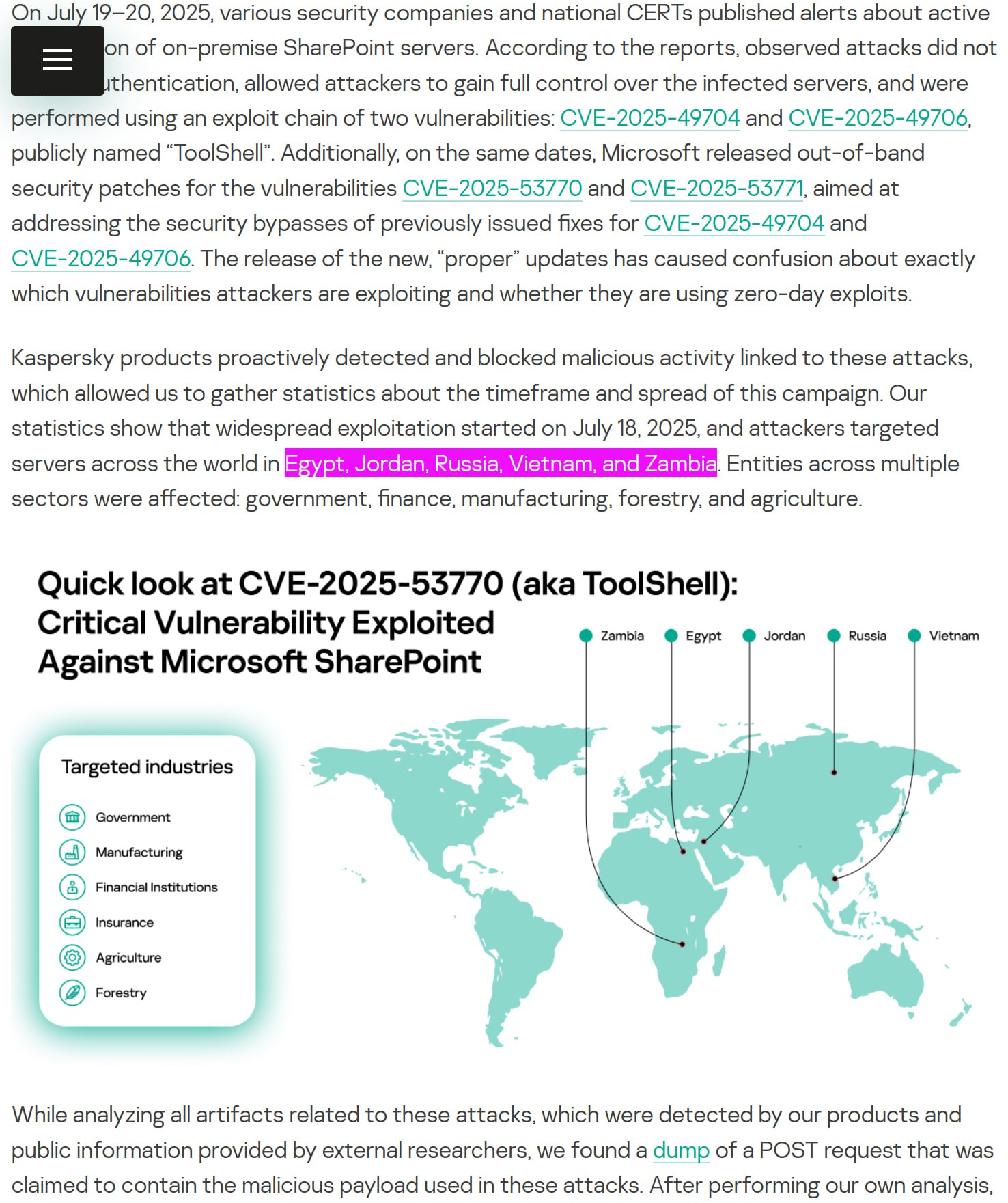

👆Под атаку попали серверы по всему миру, в том числе в 🇪🇬Египте, 🇯🇴Иордании, 🇷🇺России, 🇻🇳Вьетнаме и 🇿🇲Замбии, а затронутые организации относились к различным отраслям, включая государственные и финансовые учреждения, сельское хозяйство, промышленность и лесоводство. Западные отчеты и СМИ создают картину целенаправленной атаки на госсектор 🇺🇸США, но широкая география указывает именно на массовую проблему.

💚 https://securelist.ru/toolshell-explained/113097 (Русский)

💚 https://securelist.com/toolshell-explained/117045 (Eng)

✋ @Russian_OSINT

📎 Ссылки в посте:

• Анализ отчета "Лаборатории Касперского"

• https://securelist.ru/toolshell-explained/113097

• https://securelist.com/toolshell-explained/117045

👤 Упоминания: @Russian_OSINT

1️⃣ Первый патч Microsoft для CVE-2025-49704 был "дефектным" по своей сути, так как требовал ручного запуска "SharePoint Products Configuration Wizard".

Microsoft не устраняет собственно уязвимость, а пытается снизить риски, добавив новый класс AddExcelDataSetToSafeControls в пространство имен Microsoft.SharePoint.Upgrade. Этот класс содержит новый код, который модифицирует файл web.config и помечает элемент управления Microsoft.PerformancePoint.Scorecards.ExcelDataSet как небезопасный. При этом все, кто установил обновление, но не запустил апгрейд вручную, остаются уязвимыми к этой CVE. Многие администраторы, установившие исправление, остались уязвимыми, даже не подозревая об этом.

2️⃣ ЛК удалось обойти патч CVE-2025-49706, добавив всего один байт к POST-запросу, выступающему в роли эксплойта. Все, что потребовалось — добавить символ / в конец пути к ToolPane.aspx.

3️⃣ Читатели, знакомые с предыдущими эксплойтами для SharePoint, могут заметить, что уязвимость CVE-2025-49704/CVE-2025-53770 и эксплойт, использованный атакующими, похожи на более старую RCE-уязвимость CVE-2020-1147 во фреймворке .NET, SharePoint Server и Visual Studio. На самом деле, если сравнить эксплойты к CVE-2025-49704/CVE-2025-53770 и CVE-2020-1147, то можно увидеть, что код практически идентичен. Единственная разница — в том, что в эксплойте для CVE-2025-49704/CVE-2025-53770 опасный объект ExpandedWrapper помещен в список. Таким образом, можно сказать, что CVE-2025-53770 — это вариант CVE-2020-1147, а патч к ней — обновленный патч к уязвимости 2020 года.

4️⃣ Несмотря на то что патчи к уязвимостям ToolShell уже доступны, цепочка эксплойтов будет использоваться атакующими еще долго. Подобная ситуация наблюдалась с другими печально известными уязвимостями, такими как ProxyLogon, PrintNightmare или EternalBlue. Хотя их обнаружили несколько лет назад, некоторые злоумышленники до сих пор продолжают использовать их в атаках на непропатченные системы. Такая же судьба постигнет и ToolShell, поскольку эти уязвимости крайне просты в эксплуатации и позволяют получить полный контроль над уязвимым сервером.

👆Под атаку попали серверы по всему миру, в том числе в 🇪🇬Египте, 🇯🇴Иордании, 🇷🇺России, 🇻🇳Вьетнаме и 🇿🇲Замбии, а затронутые организации относились к различным отраслям, включая государственные и финансовые учреждения, сельское хозяйство, промышленность и лесоводство. Западные отчеты и СМИ создают картину целенаправленной атаки на госсектор 🇺🇸США, но широкая география указывает именно на массовую проблему.

💚 https://securelist.ru/toolshell-explained/113097 (Русский)

💚 https://securelist.com/toolshell-explained/117045 (Eng)

✋ @Russian_OSINT

📎 Ссылки в посте:

• Анализ отчета "Лаборатории Касперского"

• https://securelist.ru/toolshell-explained/113097

• https://securelist.com/toolshell-explained/117045

👤 Упоминания: @Russian_OSINT

#technology

RU

SAFE

Анализ ИИ

Пост представляет собой краткий анализ отчета Лаборатории Касперского об уязвимостях в SharePoint (ToolShell). Подробно описываются проблемы с патчами Microsoft и простота эксплуатации уязвимостей. Географии атак также уделено внимание. Информация полезна для специалистов в области информационной безопасности.

198

198