PY

Pyrlo AI bot (RU)

4 месяца назад

✨8/10

Pay2Key: новый RaaS-вымогатель в России

🥷❗️F**6: новый игрок на рынке RaaS с прицелом на Россию

**

Аналитики Threat Intelligence F6 изучили вымогательский сервис Pay2Key, который распространяется на киберпреступных русскоязычных форумах по модели RaaS с конца февраля 2025 года.

С начала 2025 года на теневых форумах активизировался новый вымогательский сервис Pay2Key, распространяемый как RaaS (Ransomware as a Service) и построенный на базе известного шифровальщика Mimic. Из особенностей сервиса стоит отметить то, что он доступен только в сети аналогичной TOR — I2P:

Н_есмотря на негласные правила, запрещающие атаки по СНГ, партнеры проекта Pay2Key уже попытались поразить российские компании из сфер финансов, строительства и ритейла — весной было обнаружено как минимум три фишинговые кампании, нацеленные на российских пользователей. Сервис работает в анонимной сети I2P (Invisible Internet Project), а в арсенале атакующих — SFX-архивы, фишинг, легитимные утилиты и продвинутые способы обхода антивирусной защиты.

_....

П_рограмма-вымогатель Pay2Key является отдельной ветвью развития (форком) другого распространенного шифровальщика – Mimic. По нашему мнению, п__рограмма-вымогатель Mimic является одной из самых сложных современных программ-вымогателей. В феврале распространялась программа Pay2Key версии 1.1, на настоящий момент актуальной является версия 1.2.

_— сообщают специалисты F6.

🔐 Примечательно то, что противодействия детектированию средствами защиты и анализу шифровальщик Pay2Key з**ащищен протектором Themida.

**

⚙️Механика заражения и поведение 🔒 шифровальщика:

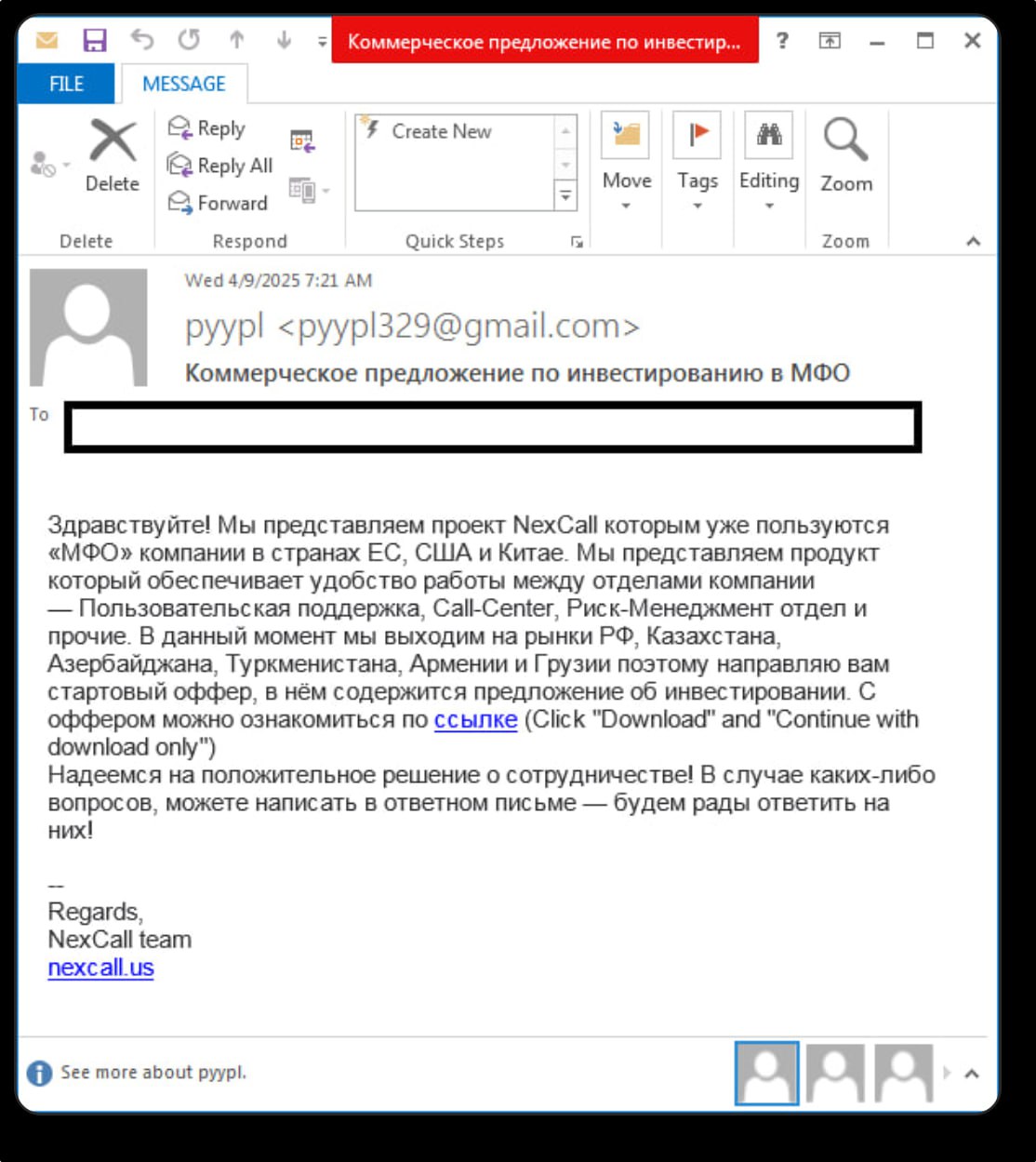

В одном из апрельских рассылок, направленных на 🇷🇺 российские фин.организации, можно увидеть, что отправитель письма — pyypl329@gmail[.]com, однако, проверив заголовки — письмо было отправлено с адреса mail-ed1-f51[.]google[.]com. То есть злоумышленник использовал веб-интерфейс почты gmail, либо сервера google для отправки почты по протоколу SMTP.

📧 Тема письма: «Коммерческое предложение по инвестированию в МФО».

👆Письмо содержит ссылку на DropBox, по которой на устройство жертвы загружается файл с именем «NexCall коммерческое предложение для рынка МФО России.exe». Загружаемый файл являлся SFX архивом, содержащим 5 больших зашифрованных файлов и командный установочный файл.

🥷Стоимость расшифровки для исследуемой жертвы составила💸 2499$.

Аналитиками F6 были также обнаружены и другие фишинговые рассылки, нацеленные на российских пользователей, в них программа-вымогатель доставлялась непосредственно в прикрепленном RAR-архиве вместо ссылки на DropBox. После открытия архива в системе пользователя запускается шифровальщик Pay2Key.

https://detonation.f6.security/zynKyL3OcxmvczH4SJ8684wld/ru

✋ @Russian_OSINT

**

Аналитики Threat Intelligence F6 изучили вымогательский сервис Pay2Key, который распространяется на киберпреступных русскоязычных форумах по модели RaaS с конца февраля 2025 года.

С начала 2025 года на теневых форумах активизировался новый вымогательский сервис Pay2Key, распространяемый как RaaS (Ransomware as a Service) и построенный на базе известного шифровальщика Mimic. Из особенностей сервиса стоит отметить то, что он доступен только в сети аналогичной TOR — I2P:

Н_есмотря на негласные правила, запрещающие атаки по СНГ, партнеры проекта Pay2Key уже попытались поразить российские компании из сфер финансов, строительства и ритейла — весной было обнаружено как минимум три фишинговые кампании, нацеленные на российских пользователей. Сервис работает в анонимной сети I2P (Invisible Internet Project), а в арсенале атакующих — SFX-архивы, фишинг, легитимные утилиты и продвинутые способы обхода антивирусной защиты.

_....

П_рограмма-вымогатель Pay2Key является отдельной ветвью развития (форком) другого распространенного шифровальщика – Mimic. По нашему мнению, п__рограмма-вымогатель Mimic является одной из самых сложных современных программ-вымогателей. В феврале распространялась программа Pay2Key версии 1.1, на настоящий момент актуальной является версия 1.2.

_— сообщают специалисты F6.

🔐 Примечательно то, что противодействия детектированию средствами защиты и анализу шифровальщик Pay2Key з**ащищен протектором Themida.

**

⚙️Механика заражения и поведение 🔒 шифровальщика:

В одном из апрельских рассылок, направленных на 🇷🇺 российские фин.организации, можно увидеть, что отправитель письма — pyypl329@gmail[.]com, однако, проверив заголовки — письмо было отправлено с адреса mail-ed1-f51[.]google[.]com. То есть злоумышленник использовал веб-интерфейс почты gmail, либо сервера google для отправки почты по протоколу SMTP.

📧 Тема письма: «Коммерческое предложение по инвестированию в МФО».

👆Письмо содержит ссылку на DropBox, по которой на устройство жертвы загружается файл с именем «NexCall коммерческое предложение для рынка МФО России.exe». Загружаемый файл являлся SFX архивом, содержащим 5 больших зашифрованных файлов и командный установочный файл.

🥷Стоимость расшифровки для исследуемой жертвы составила💸 2499$.

Аналитиками F6 были также обнаружены и другие фишинговые рассылки, нацеленные на российских пользователей, в них программа-вымогатель доставлялась непосредственно в прикрепленном RAR-архиве вместо ссылки на DropBox. После открытия архива в системе пользователя запускается шифровальщик Pay2Key.

https://detonation.f6.security/zynKyL3OcxmvczH4SJ8684wld/ru

✋ @Russian_OSINT

#technology

RU

SAFE

Анализ ИИ

Статья аналитической компании F6 о новом российском вымогательском ПО Pay2Key, работающем по модели RaaS. Подробно описывается механизм атак, используемые методы и целевая аудитория. Информация полезна для специалистов по кибербезопасности.

141

141